Nesen atklātas četras ievainojamības (CVE-2023-6317, CVE-2023-6318, CVE-2023-6319, CVE-2023-6320), kas ietekmē vairākas WebOS operētājsistēmas versijas, kas tiek izmantotas viedajos "LG" televizoros.

Šīs ievainojamības uzbrucējam var sniegt nesankcionētu piekļuvi un kontroli pār skartajām TV iekārtām, tostarp autorizācijas apiešanu, privilēģiju palielināšanu un komandu ievadīšanu.

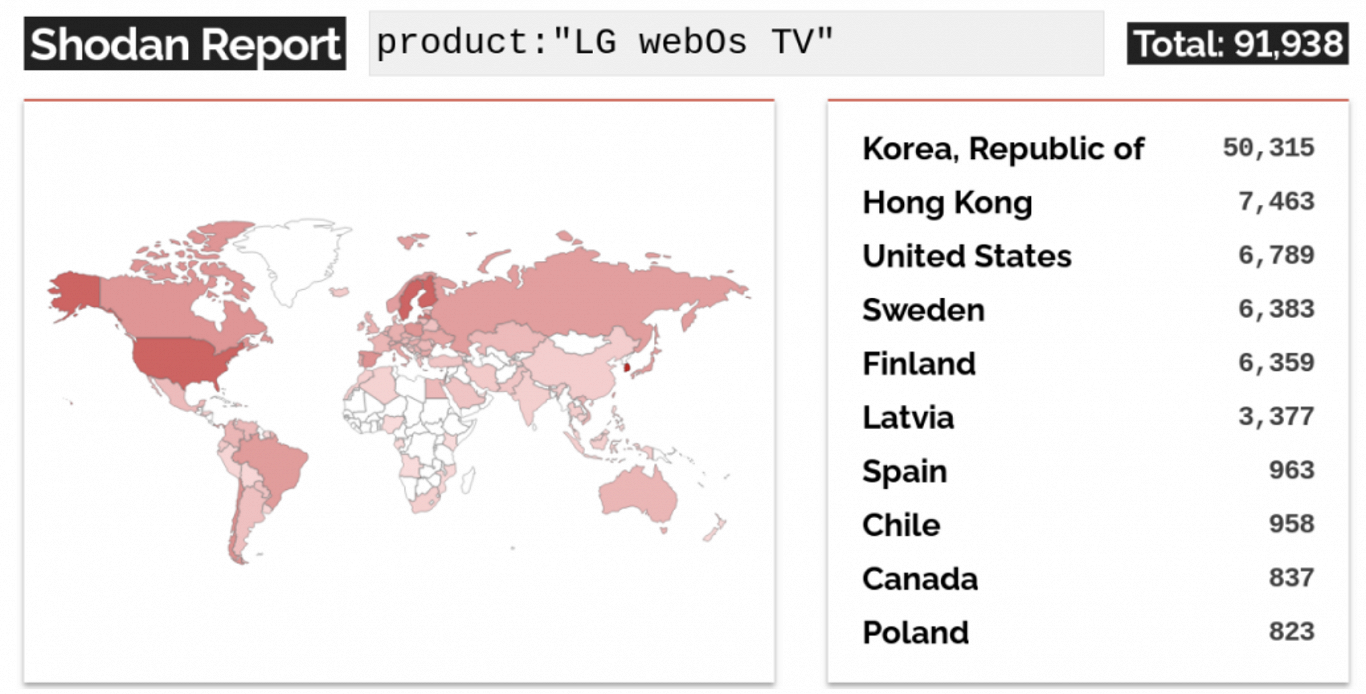

Lai gan ievainojamās "LG" WebOS versijas paredzēts izmantot tikai lokālajos tīklos (LAN), "Shodan" interneta skenēšanas rezultāti liecina, ka internetā eksponētas un riskam pakļautas potenciāli 91 000 iekārtas visā pasaulē. No tām vairāk nekā 3000 iekārtu atrodas Latvijā.

Sekmīgi pielietojot šīs ievainojamības, uzbrucējs var iegūt piekļuves datus jebkādiem kontiem, kuri tiek aktīvi izmantoti TV iekārtās, vai arī uzbrucējs var mēģināt piekļūt citām iekārtām, kas atrodas lietotāja mājas tīklā, kā arī pašas TV iekārtas var tikt kompromitētas, lai ar tām tālāk veiktu kaitnieciskas darbības.

Minētās ievainojamības ietekmē šādas versijas:

- webOS 4.9.7 - 5.30.40 / LG43UM7000PLA,

- webOS 04.50.51 - 5.5.0 / OLED55CXPUA,

- webOS 0.36.50 - 6.3.3-442 / OLED48C1PUB,

- webOS 03.33.85 - 7.3.1-43 / OLED55A23LA.

CERT.LV stingri iesaka visiem "LG" TV iekārtu īpašniekiem pārliecināties, ka iekārtām ir uzstādīti jaunākie drošības atjauninājumi, kurus "LG" publicējis šā gada 22. martā. To var pārbaudīt, apmeklējot TV iekārtā: Settings > Support > Software Update, un spiežot uz "Check for Update".

"Tet" klientiem atgādinām, ka iekārtām, kas pievienotas TET maršrutētājos LAN 4 ligzdā, tiek piešķirtas dinamiskas publiskas IP adreses, padarot tās redzamas visā internetā, tādēļ drošības nolūkos aicinām izmantot, ja tas iespējams, citus pieejamos LAN portus (ligzdas). Ar "Tet" maršrutētāja portu aprakstiem un funkcijām iespējams iepazīties šeit.