Šobrīd vairāk nekā jebkad agrāk ir svarīgi savus stāstus veidot precīzus un patiesā informācijā balstītus ne tikai medijiem, bet arī katrā mūsu mazajā “informācijas burbuli”.

OSINT

OSINT (“open source intelligence” – angl.) – atvērto informācijas avotu analīze – pastāvējusi vēl ilgi pirms interneta platformām un sociālajiem medijiem, kādus mēs tos pazīstam šobrīd. Dažādu publisko informācijas plūsmu analīze un veselīgi kritiska pārbaude notikusi jau kopš Otrā pasaules kara. Šobrīd mediju un ziņu apjoms tūkstoškāršojies, tādēļ arī mums kā satura patērētājiem un jaunumu lasītājiem tīmeklī jāspēj analizēt avotu patiesumu.

OSINT savā augstākajā pakāpē ir daļā no metodēm, kuras, savu izlūkdatu kopu veidojot, izmanto arī aktīvs karaspēks (galvenokārt izlūkošanas spēki), taču tā ir daļa, kuru nereti sauc par “balto” izlūkošanu – neviens no tālāk uzskaitītajiem attēlu vai satura pārbaužu rīkiem nav noslēgts un neizmanto neatļautas metodes, kuras radītu riskus mūsu lasītājiem.

Galvenie jautājumi, kuriem jāpievērš uzmanība – avota pārbaude, datu vākšana, datu apstrāde un analīze. Arī pašā vienkāršākajā posmā – situācijā, kad attēla pārbaudē atbilde uz to, kurš publicējis šo konkrēto ziņu un attēlu, ir būtiska nozīme.

Attēlu meklēšana un pārbaude

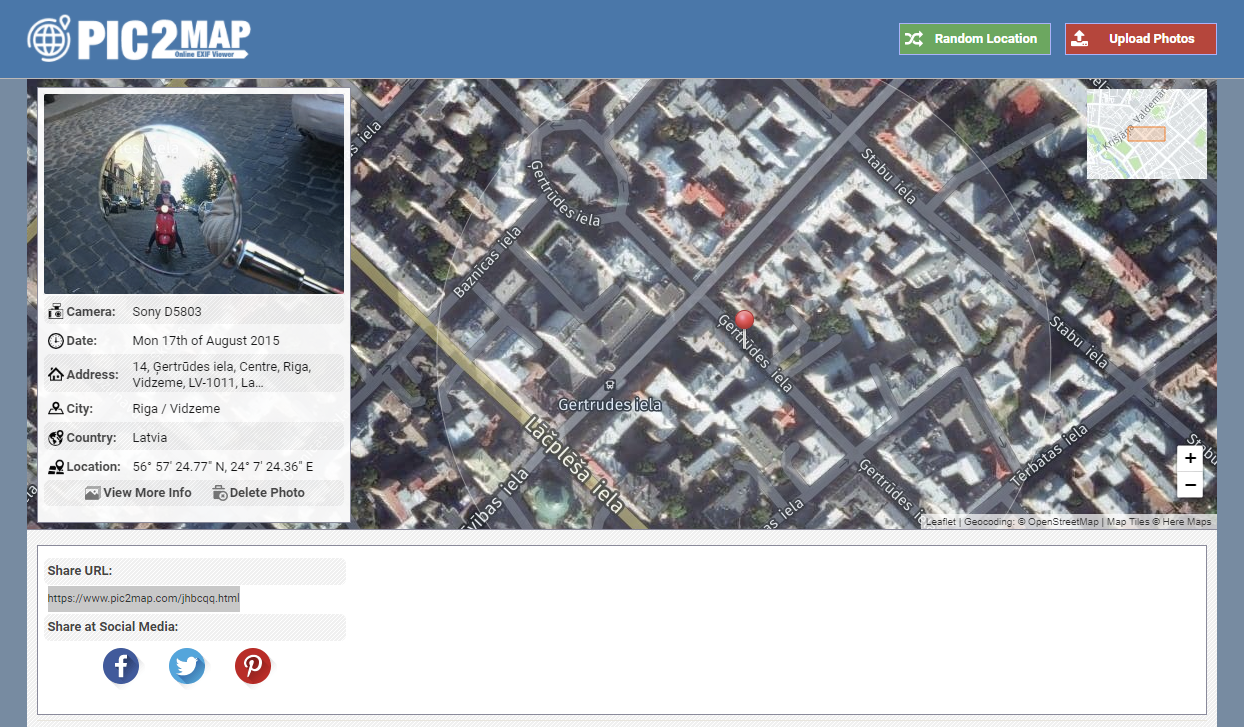

Visvienkāršākais no OSINT instrumentu kopuma ir attēlu autentiskuma pārbaude. Pirmais solis – redzot foto, kuru kāds pārsūtījis ziņapmaiņas platformās, palūkojamies Pic2Map. Resurss ataino foto, ja tā veidošanā pielietota kamera / viedtālrunis, fiksējot attēla uzņemšanas vietu un laiku. Šī rīka mīnuss – ja attēls mainījis sākotnējo veidolu un no pamatinformācijas par šo attēlu dzēstas detaļas – meklēšanas rezultāti var būt apaļa nulle.

EXIF ieraksti (kas satur pilnus tehniskos datus par fotogrāfijām) ir unikāli un satur pamatinformāciju par fotogrāfiju. Apraksts satur kā datus par fotogrāfijas parametriem (blendes atvērums, fokuss, attēla jūtība ISO u.tml.), tā arī precīzas ziņas par vietu un laiku, kad foto radīts.

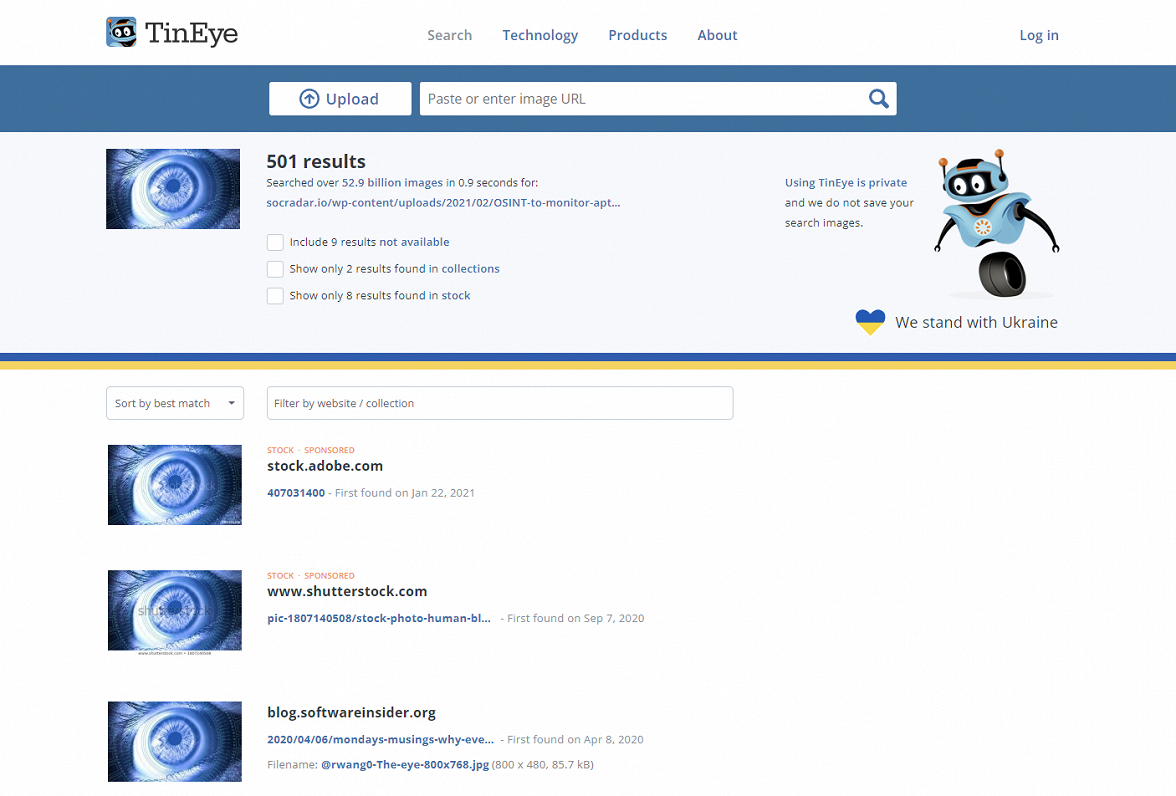

Otrais solis – pārbaudām šo attēlu, vai tas jau bijis publicēts un kur tīmeklī tas ir atradies iepriekš (pārbaudām, vai kādu fotogrāfiju, kuru sociālo mediju platformas uzdod kā aktuālo fotogrāfiju no kāda “karstā punkta” karadarbības teritorijā, patiesībā jau uzņēmuši un publicējuši citā konflikta teritorijā, vai varbūt veikuši attēlā kādu manipulāciju). Šeit mums noder kā standarta Google attēlu meklēšanas rīks, tā arī Krievijas uzņēmuma ''Yandex'' attēlu meklētājs. Abos resursos varam iekopēt tīmekļa saiti ar attēla atrašanos, gan arī augšuplādēt attēlu, kas saglabāts mūsu datorā vai ierīcē.

Resurss “OsintCombine” apvieno šos abus vadošos attēlu meklētājus vienā rīkā. Vēl varu ieteikt lasītājiem novērtēt arī citu attēlu meklēšanas brīvpieejas rīku – TinEye, kas vairāk fokusējas uz t.s. “rietumu” attēlrades avotiem. Joprojām daudzkārt grūtāk veikt pārbaudes ar fotomateriāliem, kas radīti Āfrikas un Āzijas reģionā.

Jāatgādina, ka visi attēlu meklēšanas rīku fokusējas uz galvenajām detaļām. Piemēram, ja fotogrāfijā būs cilvēku sejas, dažādie meklēšanas resursi fokusēsies tieši uz tām, nevis uz vidi, kur ticis uzņemts attēls (ēkas, ainava vai interjers). Vieni no vadošajiem interneta pētniekiem, kas snieguši nozīmīgu ieguldījumu arī Ukrainas kara notikumu analīzē – “Bellingcat” – vienā no saviem blograkstiem par attēlu meklēšanu un analīzi rosina “aizpikseļot” vai padarīt izplūdušus šos attēlu elementus, ja tas nepieciešams.

Video patiesums

Neraugoties uz video dziļviltojumu (“deepfake” – angl.) parādīšanos, par aktuālajiem notikumiem virkne video izmanto ne tik rafinētu tehnoloģiju, un, lai saprastu, vai video ir īsts un autentisks, var pārbaudīt vairākus aspektus. Vai lietotājs, kurš video publicējis, šķiet īsts (ja video ziņa publicēta “Twitter” kontā, kas reģistrēts pirms dažām dienām, tam seko tikai daži lietotāji un video saturs ir ārkārtīgi skandalozs – ir vērts atturēties no šādas informācijas tālākas izplatības). Kāda ir šī lietotāja saistība ar notikumu, kas atspoguļots video. Droši vien video no ugunsgrēka vietas varētu radīt nejaušs garāmgājējs, bet video no brīža, kad no slepenas armijas bāzes startē raķete, ir iespēja radīt tikai ļoti ierobežotam skaitam cilvēku.

Varam paraudzīties uz to, cik bieži konkrētais interneta lietotājs publicē saturu. Ja pirms kāda ļoti kliedzoša video publicēšanas “Facebook” lietotājs pēdējo ierakstu veicis pirms gada un tas bijis kāds share/like konkurss, arī būtu jābūt piesardzīgiem šādu video izplatīt tālāk un sagaidīt vēl vismaz otru video, kas fiksējis to pašu notikumu. Medijiem un ziņu redakcijām pasaulē video pārbaudes veikt palīdz resurss “Storyful”, kura blogā regulāri tiek ziņots par dažādu virālu (plašas izplatības) video autentiskumu.

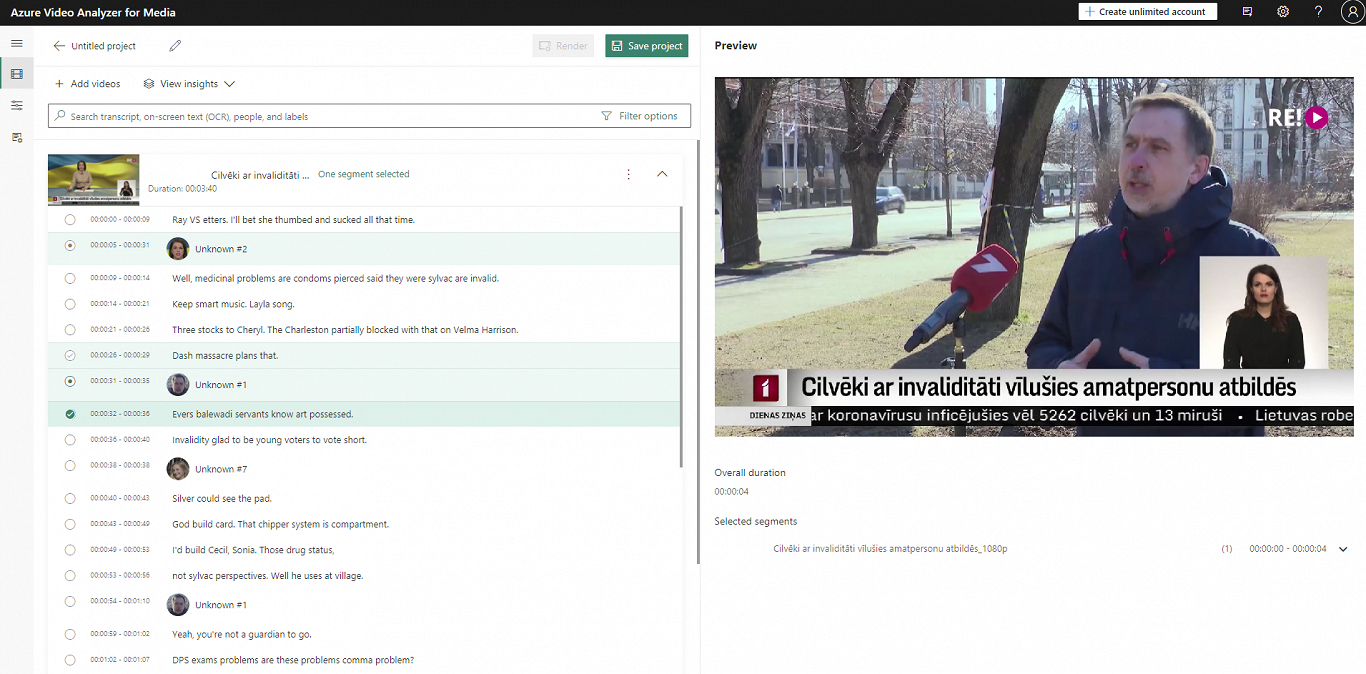

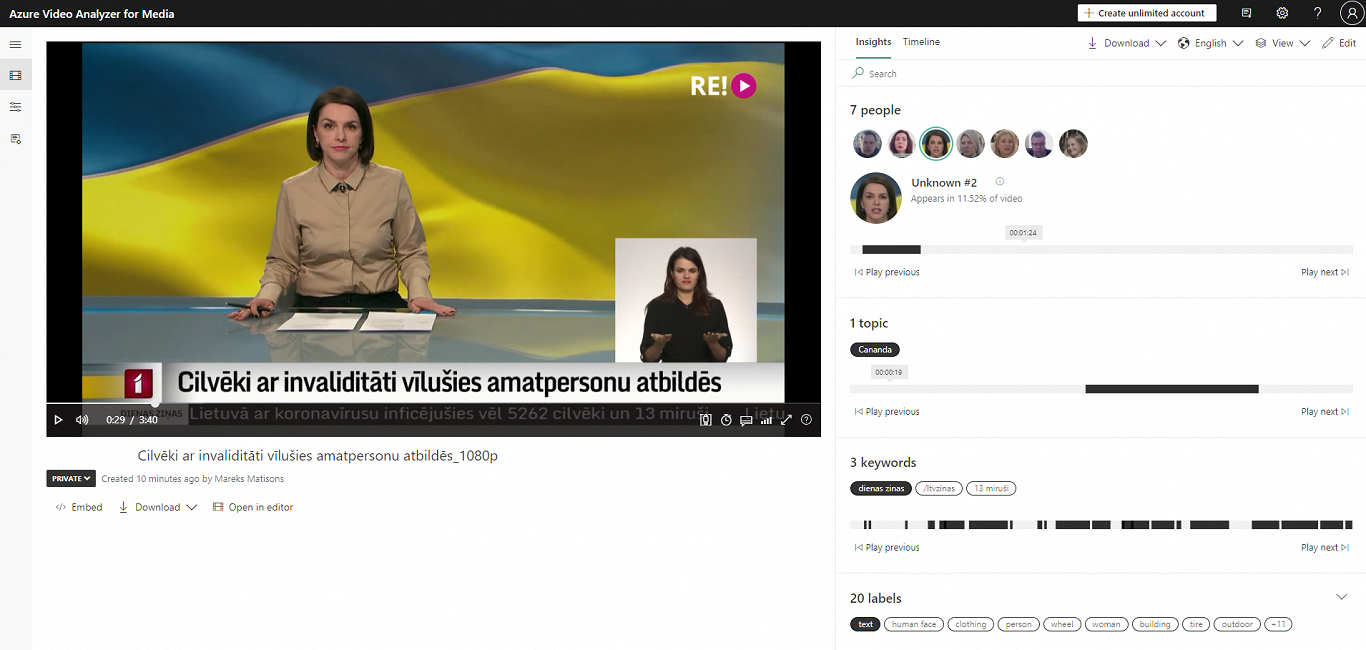

Pats vienkāršākais veids, kā noskaidrot, vai konkrētais video ir autentisks, ir jautāt pēc vēl kāda rakursa, kādas papildu fotogrāfijas. Ja vēlamies savu digitālo pratību pacelt jaunā līmenī, varam mēģināt video analizēt ar “Microsoft” mākslīgā intelekta rīkiem (resurss ir bezmaksas, bet prasa reģistrāciju) un konkrēti – Azure Video Analyzer.

Attēlā redzamajā piemērā varam redzēt LTV ziņu sižetu, kur “Azure MI” spējis atpazīt vairākas sejas, kas redzamas video.

Vairākās situācijās pirms Ukrainas kara varējām pieredzēt video kā pierādījumu šķietami neticamiem notikumiem. Iespējams, lasītāji atcerēsies Čeļabinskas meteorīta gadījumu, kad lielais daudzums video liecību par notikumu tika fiksēts daudzajās auto uzstādītajās videoreģistratoru ierīcēs. Šajā gadījumā nebija pamata apšaubīt video autentiskumu, jo līdzīgu saturu lavīnveidīgi dažādās sociālo mediju platformās publicēja dažādi lietotāji no konkrētas teritorijas.

Ja vēlamies būt izcili precīzi video pārbaudē un patiesuma meklējumos attēlos – varam ielūkoties arī resursā “FindMy Shadow”, kura būtība ir tieši tik vienkārša, kā to rāda nosaukums. Resurss ataino, kādai konkrētā vietā konkrētā laikā būtu jābūt ēnai no priekšmeta vai ēkas. Šis rīks lieliski ļaus izsecināt, vai video materiāls publicēts no atbilstošas vietas tajā laikā, kā to apgalvo video autors sociālo mediju platformās vai kādā no ziņapmaiņas kanāliem.

Nobeiguma vietā

Sociālo mediju pētījumi var būt dziļi, un kara šausmas attēlos un video ir stindzinošas, iespējams, pat vēl baisākas nekā dzīvē. Lielu daļu no fiksētajiem Krievijas bruņoto spēku iebrukuma nodarījumiem fiksējuši “Bellingcat” pētnieki, izveidojot īpašu kara postījumu karti. Šie un pētnieki no “Conflict Inteligence Team” (saite uz viņu ''Telegram'') ir divi redzamākie faktu pārbaudes veicēji, kas atspoguļo militārā konflikta atainojumu un cenšas pārliecināties par abu karojošo pušu izplatīto vizuālo materiālu un lietotāju publikāciju autentiskumu, izmantotā bruņojuma kategorijām un citām niansēm.

Mums šeit, vērojot notiekošo no pozīcijām Latvijā, karš ir ļaunuma pilna ikdiena, kura atbalsojas jau arī mūsu tiešā tuvumā, sastopoties ar cilvēkiem, kas no kara postītas zemes nākuši meklēt patvērumu. Līdzās visam citam – arī cieņa pret viņiem ir vēl viens ļoti būtisks iemesls, lai dalītos ar pārbaudītu un patiesu informāciju.