КОНТЕКСТ

Нынешная массированная атака была, с одной стороны, вполне традиционной, с другой — совершенно новаторской.

Традиционность заключалась в типе нападения — DoS-налет, когда цель — сервер, например, портала — получает такой объем запросов от подключенных к Интернету устройств, что не справляется с нагрузкой.

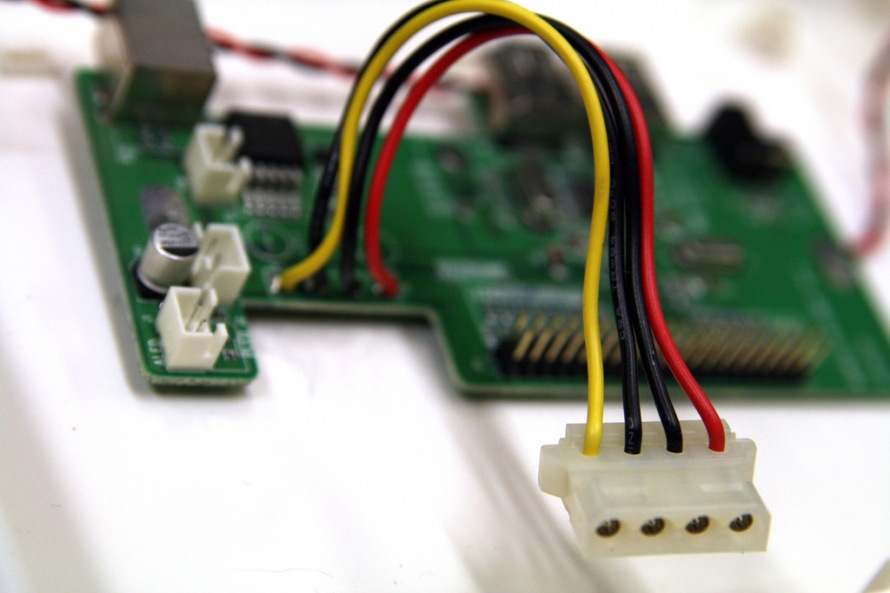

Новаторский же элемент — использование для атаки не компьютеров, как это было до сих пор, а так называемого «Интернета вещей». Ранее хакерам, планирующим DoS-нападение, было необходимо «пролезть» в достаточное число чужих компьютеров с тем, чтобы потом активировать их все одновременно и обрушить на «жертву» волну запросов. Обычно компьютеры имеют довольно хорошую защиту от взятия под внешний контроль и создание такого ударного кулака было занятием, требующим значительного времени и ресурсов. Для нынешней атаки использовались устройства, защищенные гораздо хуже — входящие в так называемый «Интернет вещей». Как поясняет BBC, главными «подозреваемыми» стали веб-камеры производства китайской Hangzhou Xiongmai, однако «Интернет вещей» состоит из множества самых разных приборов.

Теоретически злоумышленники могут подчинить себе любое устройство, имеющее проводное или беспроводное подключение к Сети — начиная от принтеров и сканеров и заканчивая видеоплейерами, телевизорами, холодильниками и системами управления микроклиматом в жилом доме.

Специалисты обещают проверить эту информацию, но результаты пока неизвестны.

«Согласно доступным данным, Латвия попадает в список стран сети роботов, которые использовались для проведения атаки. Кстати, еще 30 августа CERT предупреждал, что в Латвии создана вредоносная сесть роботов из интернет-камер. Нам это показалось подозрительным и мы предупредили об этом клиентов. И при наличии подозрений лучше отключать устройство от Интернета», - сказал Тейванс.

Подключенные к Сети устройства стали объектом бизнес-интереса многих стартапов. С одной стороны – это хорошо, но эта сфера пока плохо регулируется.

Латвийские исследователи на протяжении полугода пытались привлечь внимание некого производителя к несовершенствам в программном обеспечении камер наблюдения. В результате удалось получить доступ к сотне камер, установленных на различных объектах. И что еще печальнее - производитель осознанно допустил уязвимость. «Возможно, это было требованием правительства», - сказал Тейванс, указав в сторону Китая.

Сразу после кибератак производитель оказавшегося уязвимым оборудования китайский Hangzhou Xiongmai отозвал используемые Интернет-камеры.

Правда, виноваты и сами пользователи. Исследования показывают, что многие не задумываются о безопасности подключенных к интернету устройств и настройках приватности. Треть потребителей не меняют пароль после установки устройств, а пятая часть даже не помнят, ставили ли они вовсе какие-либо пароли. (Правда, согласно как минимум одному сообщению,, многие устройства из дешевого конца ценового спектра вообще не имеют возможности изменения пароля или апгрейда кодов.)

Чтобы защититься от потенциальных рисков и случайно не стать соучастником киберпреступлений, эксперты рекомендуют всегда менять первоначальные пароли и ставить обновления, если производитель таковые предлагает. А если устройство больше не используется, лучше и вовсе отключить его от интернета.