Jaunatklātajā operācijā tikai šiem nolūkiem izveidoti sociālā tīkla "Reddit" konti dalījās ar rakstu no Vācijas pašpublicēšanas platformas, kuram bija pievienotas divas viltotas vēstules, pēc kurām varēja spriest, ka Latvija piešķirs 60 miljonus eiro papildu kiberdrošības vienību izveidošanai. Rakstā vēstules bija izmantotas kā pierādījums, ka Latvijas valdība nevajadzīgi tērē līdzekļus informācijas drošības sektorā, atstājot novārtā sociālos izdevumus.

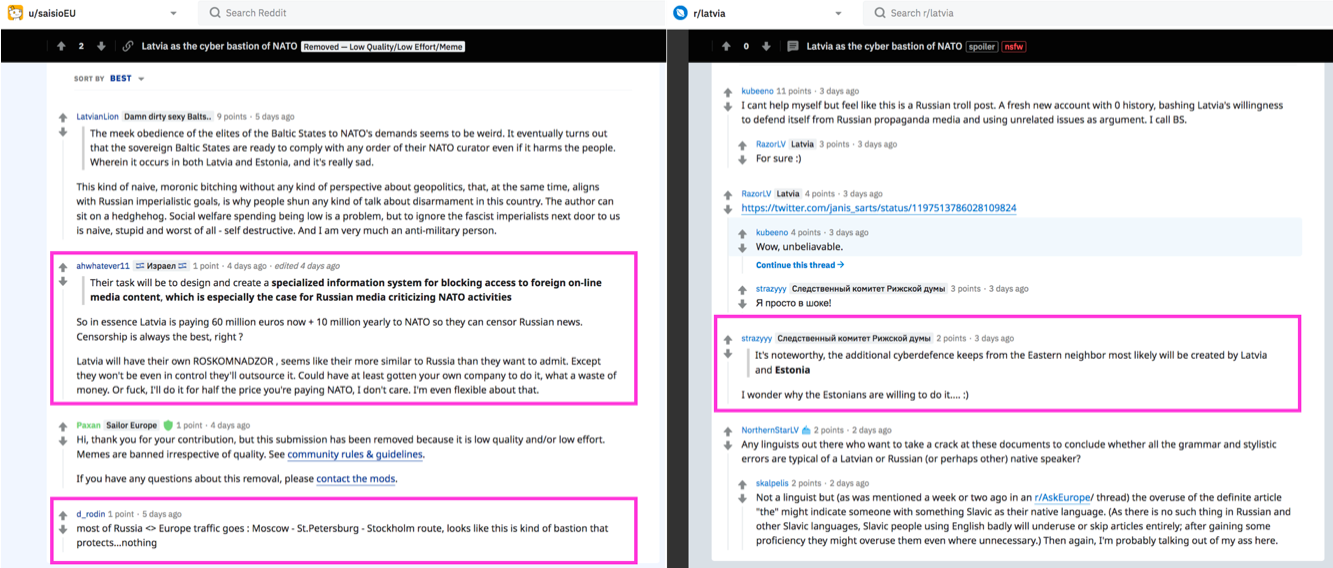

2019. gada jūnijā "Digitālo pētījumu laboratorija" atklāja, pēc visa spriežot, Krievijas specdienestu operāciju, kas tika nodēvēta par "Secondary Infektion" ("Otrreizējā inficēšanās"), un kas lietoja to pašu stratēģiju, proti, izmantoja vienam nolūkam radītus viltus kontus pašpublicēšanas platformās, lai popularizētu viltotas vēstules. Varēja saprast, ka "Secondary Infection" bija instruments, lai kaitētu rietumvalstu ārpolitikas mērķiem, taču izpildījumam bija būtiski trūkumi – tā kā viltotos dokumentus publiskoja konti, kas bija izveidoti tikai šim nolūkam, to sasniegtā auditorija bija relatīvi ierobežota. Citiem vārdiem, jau iepriekš pastāvējušiem lietotāju kontiem, ja tie būtu pareizi attīstīti un uzturēti, varētu būt jau izveidota auditorija, kas būtu gatava saņemt viltoto dokumentu un, iespējams, izplatīt to tālāk. Izmantojot viltus kontu viendienīti, šādas auditorijas nebija.

Ziņojumā par "Secondary Infektion" "Digitālo pētījumu laboratorija" identificēja septiņus gadījumus, kuros tika izmantota viena un tā pati stratēģija. Vēlāk, 13. novembrī, parādījās viltota vēstule , kas lika domāt, ka Grenlande cenšas panākt neatkarību no Dānijas un lielāku sadarbību ar ASV. Pavisam nesen, decembra sākumā, sociālo tīklu analīzes uzņēmums "Graphika" publiskoja ziņojumu, kurā bija aplūkoti neautentiski dokumenti, kas parādījās internetā 21. oktobrī un no kuriem izrietēja, ka Lielbritānijā valdošā Konservatīvā partija plāno privatizēt valsts veselības aprūpes dienestu NHS un ka šie plāni ir daļa no tirdzniecības vienošanās ar ASV, par kuru notiek sarunas ar Vašingtonu.

Pētījumā par "Secondary Infektion" atklāto kontu veidotāji, kā arī šajos kontos publiskotais saturs demonstrēja raksturīgās pazīmes, kas ļāva "Digitālo pētījumu laboratorijai" ar pārliecību secināt, ka vainīgie, pēc visa spriežot, meklējami Krievijā. Lai gan operācija, kas bija vērsta pret Latviju, atgādina "Secondary Infektion" pēc struktūras, publicēšanas stratēģijas un izplatīšanas veida, nav tiešu pierādījumu, ka abi gadījumi ir saistīti un ka īstenotāji ir no Krievijas. Tomēr savstarpējās līdzības dēļ, kā arī tāpēc, ka valsts, pret kuru vērsta darbība, Krievijai ir iecienīts iejaukšanās mērķis, šīs kampaņas vaininieki, visticamāk, ir no Krievijas.

Vietējais konteksts

Nedēļu pirms vēstuļu parādīšanās, 25. novembrī, Latvijas valdība piešķīra 60 miljonus eiro mediķu algu palielināšanai. Valdība iepriekš bija apsolījusi šim nolūkam piešķirt divreiz vairāk līdzekļu. Tuvojoties budžeta pieņemšanai, mediķi sapulcējās pie parlamenta uz protesta akciju. 27. novembrī viņi pieprasīja Saeimas atlaišanu un veselības ministres atkāpšanos.

Vienlaikus grupa marginālu aktīvistu, no kuriem daži iepriekš izplatīja Kremļa vēstījumus, tādus kā Latvijas izstāšanās no NATO propagandēšana, iniciēja ierosinājumu atlaist Saeimu. Īsā laikā ierosinājumam tika savākti 20 procenti no 150 000 parakstiem, kas nepieciešami, lai sarīkotu referendumu, un aktīvistiem ir vēl gads, lai savāktu atlikušos parakstus.

Pret Latviju vērstās viltotās vēstules

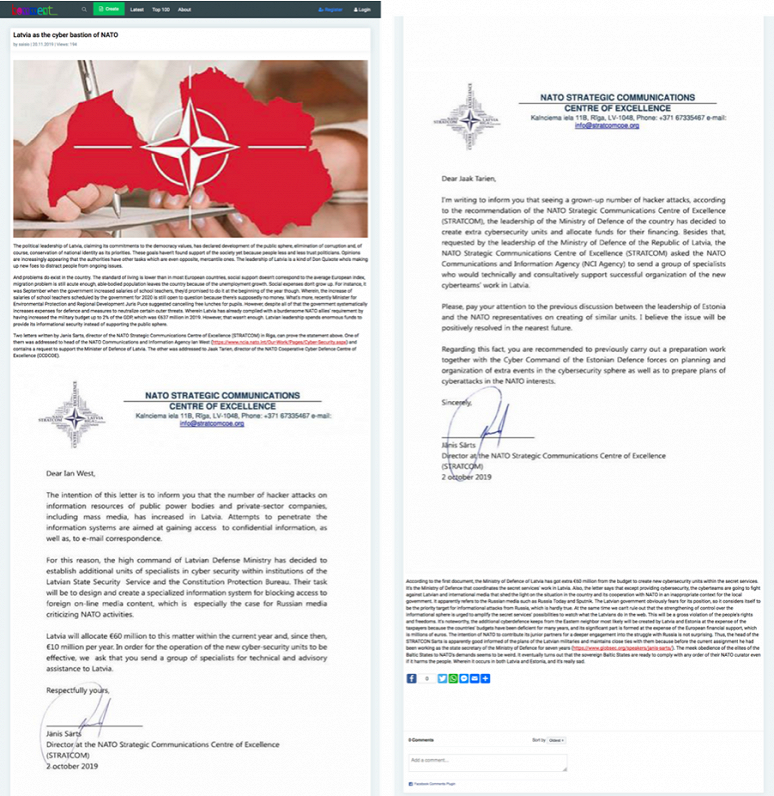

2019. gada 20. novembrī lietotājs, kas izmantoja vārdu "saisio", Vācijas pašpublicēšanas vietnē Homment.com publicēja rakstu, kam bija pievienotas divas viltotas vēstules, uz kurām bija NATO Stratēģiskās komunikācijas izcilības centra direktora Jāņa Sārta paraksts. Vēstulēs bija apgalvots, ka Latvija nolēmusi piešķirt līdzekļus "papildu kiberdrošības vienību" izveidošanai. Rakstā šīs vēstules tika interpretētas kā pierādījums, ka "Latvijas valdība tērē milzīgus līdzekļus, lai garantētu savu informatīvo drošību tā vietā, lai atbalstīto sabiedrisko sfēru".

Autors nav minējis mediķu protestus un prasības, taču naudas summa – 60 miljoni eiro – kuru, kā bija apgalvots viltotajās vēstulēs, valdība bija gatava piešķirt kiberdrošības vienībām, bija tieši tāda pati kā summa, kādas pietrūka, lai izpildītu tās sākotnējo solījumu par mediķu atalgojuma palielināšanu. Šāda summa varētu būt izvēlēta, lai radītu iespaidu, ka valdība melojusi, ka tai nepietiek naudas mediķu algu palielināšanai vai, iespējams, ka tā mediķu atalgojumam paredzēto naudu nolēmusi novirzīt kiberdrošībai.

Viena no vēstulēm bija adresēta NATO Komunikāciju un informācijas aģentūras kiberdrošības dienesta vadītājam Īenam Vestam, bet otra – NATO Kiberaizsardzības sadarbības izcilības centra direktoram Jākam Tarienam . "Google" meklētājā neizdevās atrast nevienu citu rakstu, kuru Homment.com būtu publicējis "saisio".

Reakcija Latvijā

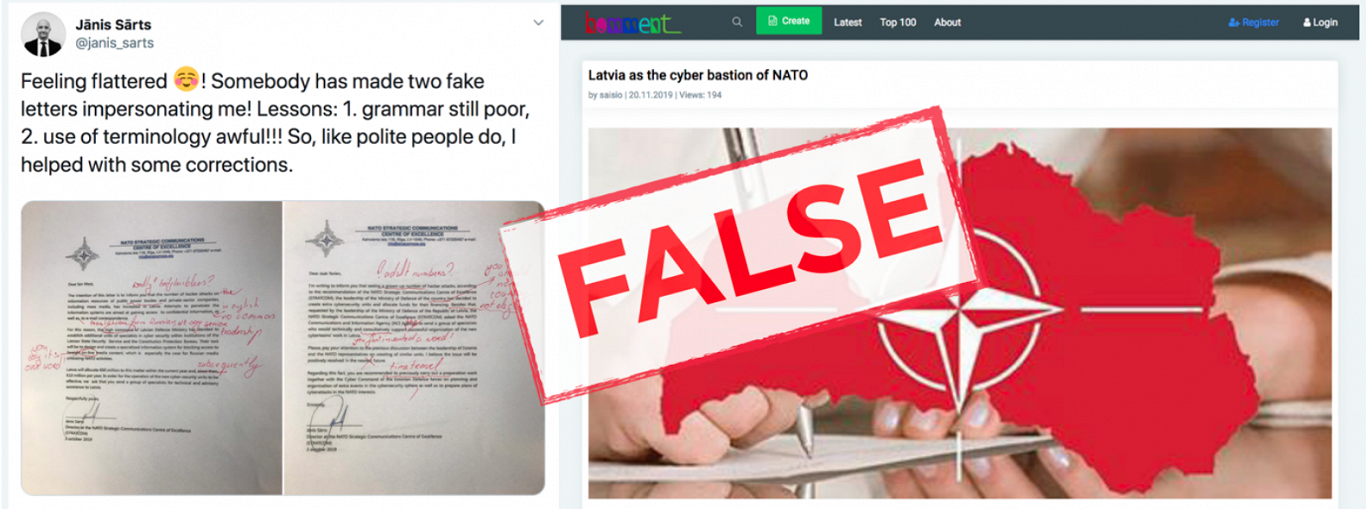

Dienu vēlāk Jānis Sārts tviterī angliski un latviski ierakstīja, ka vēstules ir viltojums, un pievienoja abas vēstules, kurās ar sarkanu pildspalvu izlabotas gramatikas un terminoloģijas kļūdas.

Feeling flattered ☺️! Somebody has made two fake letters impersonating me! Lessons: 1. grammar still poor, 2. use of terminology awful!!! So, like polite people do, I helped with some corrections. pic.twitter.com/NXVeJc45D5

— Jānis Sārts (@janis_sarts) November 21, 2019

Rakstot citam tvitera lietotājam, Sārts norādīja , ka termini, domājams, tieši tulkoti no krievu valodas. Viņš vērsa uzmanību, ka, piemēram, attiecībā uz Aizsardzības ministriju lietotais termins "high command" ir tiešs tulkojums krievu terminam "высшее командование" (augstākā pavēlniecība).

Latvijas Televīzijai Sārts stāstīja: "Man likās tā drusku smieklīgi, ka paraksts ir atrasts un noviltots un arī citas lietas ir atrastas, noviltotas, bet tādu vienkāršu lietu kā normālu valodas izmantošanu – nevar salikt kopā."

Speciālisti gan uzskata arī, ka autors nebija pielicis pūles, lai padarītu publikāciju labāk pamanāmu un uztveramu. "Bet mums jārēķinās, ka tagad tehnoloģijas dod iespēju radīt tā saucamos "deep fake" jeb pilnīgi mākslīgi radītus video ar reālām personām, bet neīstās situācijās," stāstīja Sārts.

"Tas tehnoloģiskais mirklis tuvojas, viņš principā jau ir tepat aiz stūra! Un šāda veida paraksti, blankas un teksti šķitīs tāds – vai, vai, vai - cik labi toreiz bija! Tā ka sabiedrībai ir jāsāk tam gatavoties," norādīja Sārts. Turklāt pagaidām tehnoloģijas, kas spētu augsta līmeņa viltojumus atpazīt, atpaliek no tām, kas viltojumus rada.

Izplatība internetā

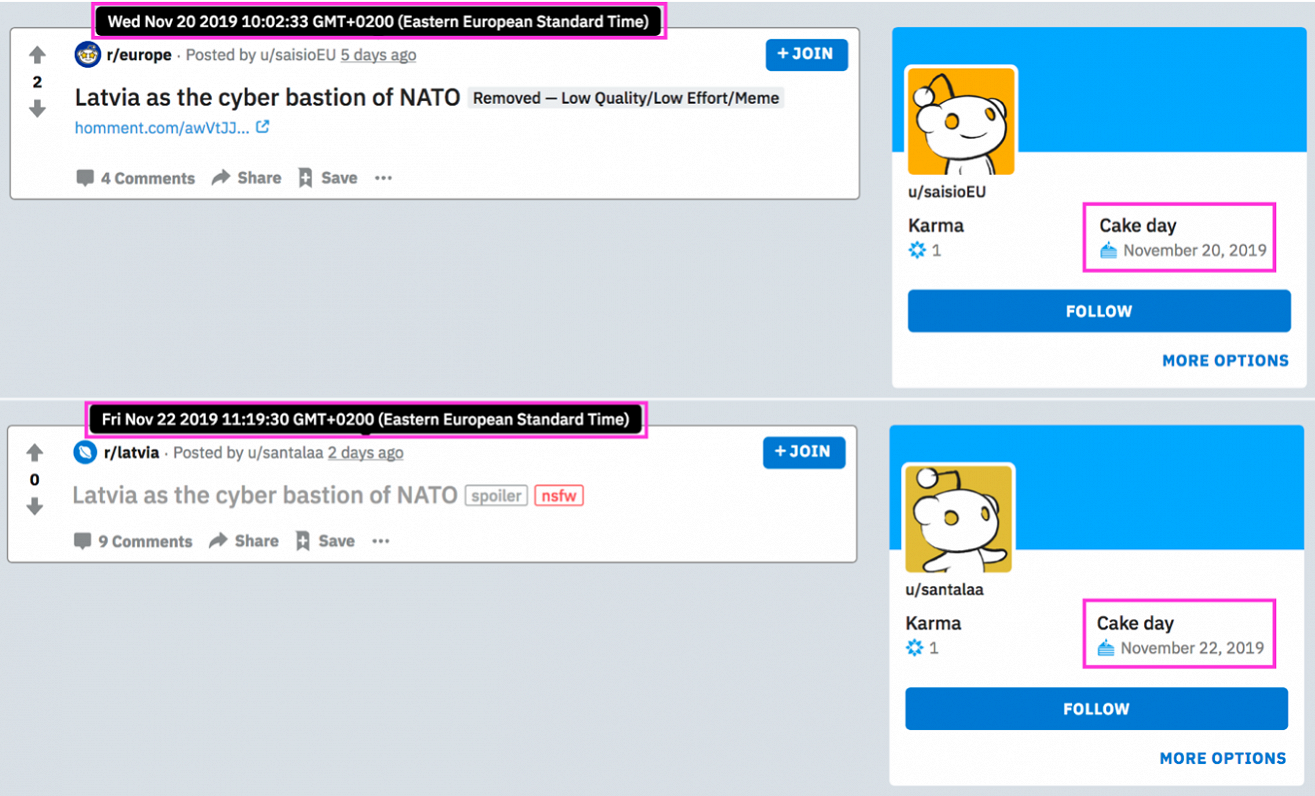

"Saisio" raksts ar divām viltotajām vēstulēm tika divas reizes pārpublicēts vietnē "Reddit", liecina tiešsaistes satura analīzes rīks "Buzzumo". To izdarīja "Reddit" konti "saisioEU" un "santalaa"; pirmais to publicēja "Reddit" kopienā "r/Europe", bet otrs – kopienā "r/Latvia".

"SaisioEU" "Reddit" pārpublicētais raksts savāca četrus komentārus un divus atbalsta balsojumus, bet pēc tam tika dzēsts. "Santalaa" pārpublicējums palika "Reddit" un saņēma deviņus komentārus.

Trīs no 13 abu pārpublicējumu komentāriem atbalstīja rakstā pausto viedokli.

Noslēgums

Tas, ka tiek izmantoti anonīmi konti, kas publicējuši tikai vienu rakstu un neko citu, liecina par augstu operācijas drošības līmeni, cenšoties saglabāt darbības slepenību. Uzmanības pievēršana operācijas drošībai bija viens no pavedieniem, kuru "Digitālo pētījumu laboratorija" izmantoja, lai konstatētu, ka "Secondary Infektion" īstenotājs ir pieredzējis un tam ir lieli resursi, kā, piemēram, kādas valsts specdienests. Paradoksāli, ka augsta operācijas drošība var ierobežot informācijas operācijas panākumus, jo tikai vienai publikācijai izveidoti konti nedod iespēju attīstīt auditoriju, pirms tiek publiskots maldinošs vai neautentisks materiāls. Savukārt jau izveidotas auditorijas trūkums kavē operācijas spēju uzņemt apgriezienus.

Viltoti dokumenti figurējuši sešās no astoņām kampaņām, kuras, pēc visa spriežot, rīkojuši Krievijas specdienesti un kuras identificējusi "Digitālo pētījumu laboratorija". Lai gan no brīvi pieejamiem avotiem iegūtie pierādījumi šajā gadījumā neapgāžami neliecina, ka visām šīm darbībām bijis viens koordinators, taktika ir līdzīga tai, kas tika izmantota "Secondary Infektion". Turklāt valsts, pret kuru tas bija vērsts, ir Latvija, un ar iejaukšanos tās iekšējās lietās Krievija jau ir kļuvusi bēdīgi slavena.